ESET cuenta cómo los atacantes obtienen la información que usan para perpetrar ciberataques, y por …

Tu guía de cultura digital

Tu guía de cultura digital

ESET cuenta cómo los atacantes obtienen la información que usan para perpetrar ciberataques, y por …

Regalos costosos, inversiones prometedoras, propuestas de casamiento y fotos intimas. ESET advierte cuáles son las …

ESET explica qué de que se tratan los ataques distribuidos de denegación de servicio, cómo …

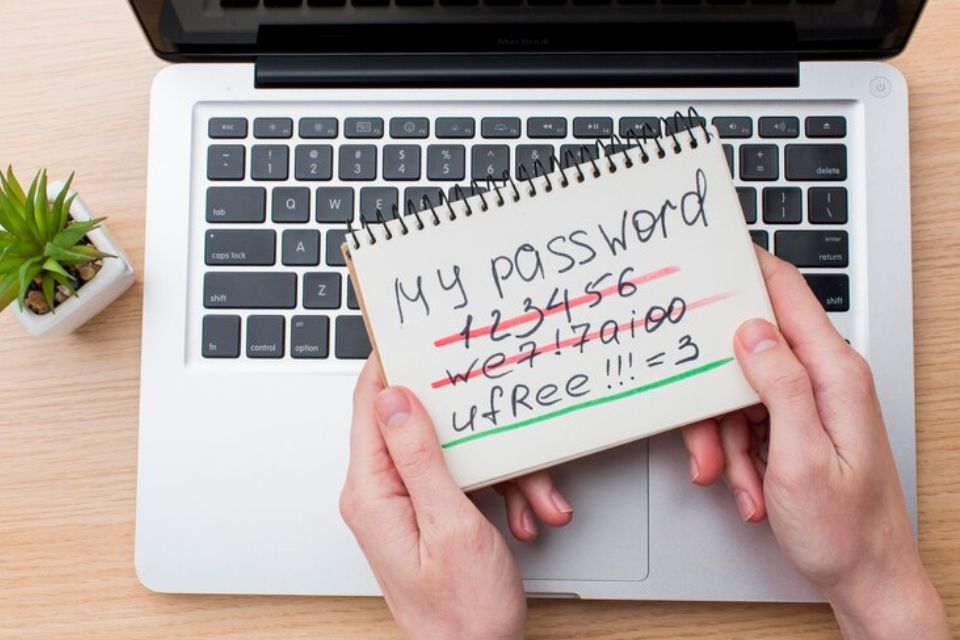

ESET da a conocer por qué es fundamental incorporar este hábito para mantener a salvo …

En muchos de los correos observados por ESET, el archivo malicioso se distribuye a través …

ESET trabajó junto con la Policía Federal de Brasil en un intento de desmantelar la …

ESET advierte que los datos personales se han convertido en moneda de cambio y los …

El último reporte de amenazas de ESET, mostró que los cryptostealers tuvieron un alza al …

NBA, Ferrari, Jugos Olímpicos, entre otros. ESET analiza casos recientes y relevantes sobre filtraciones de …